Peretas telah meluncurkan serangan phishing baru yang menipu pengguna yang paham teknologi sekalipun. Inilah yang perlu Anda ketahui untuk melindungi diri sendiri.

Serangan itu bekerja seperti ini: Peretas yang telah membobol akun email seseorang melihat email di dalamnya untuk korespondensi yang berisi lampiran. Mereka kemudian mengirim email dari akun yang disusupi -- menyamar sebagai pemilik akun -- dengan masing-masing email memanfaatkan kesamaan dengan korespondensi sebelumnya, sehingga membuat pesan baru tampak sah dan familier. Misalnya, email phishing mungkin menggunakan baris subjek yang pernah digunakan sebelumnya.

Peretas menyematkan gambar lampiran yang digunakan di masa lalu ke setiap email phishing, tetapi mengonfigurasi gambar untuk membuka lampiran, melainkan halaman phishing yang terlihat seperti login Google. Karena pengguna membuka lampiran Gmail, tampilan halaman login Gmail palsu tampaknya tidak mengkhawatirkan -- terutama ketika orang yang membuka lampiran merasa bahwa dia telah melihat korespondensi yang 'aman dan familiar'. Tentu saja, begitu korban baru memasukkan kredensial ke halaman login Google palsu, para penjahat menggunakannya untuk mengakses akun korban mereka. Serangan itu kemungkinan telah berlangsung selama sekitar satu tahun dengan intensitas yang meningkat.

Bagaimana Anda bisa tetap aman?

Apa pendapat orang lain di industri keamanan informasi tentang penipuan Gmail?

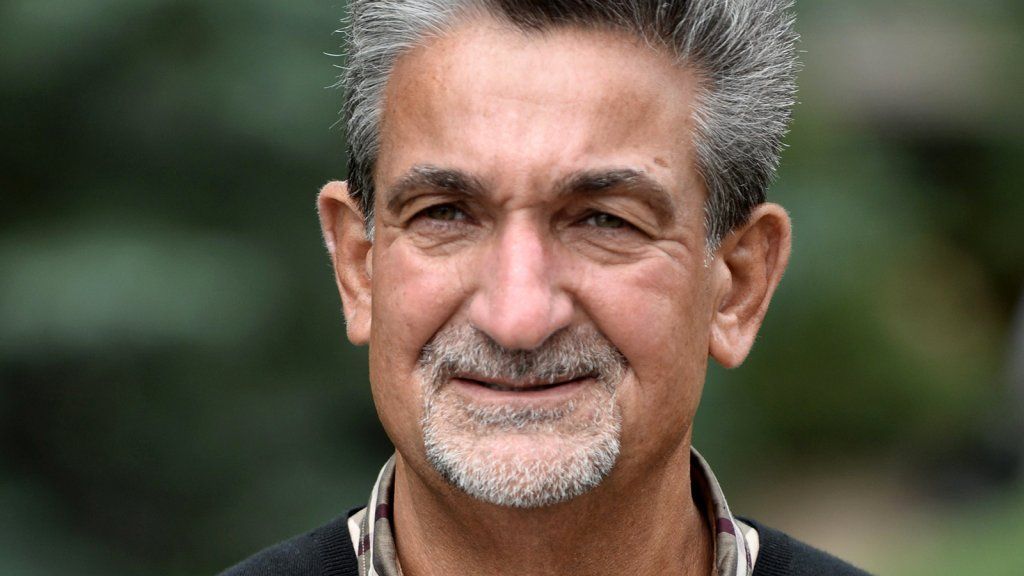

John Gunn, Wakil Presiden komunikasi, Keamanan Data VASCO

'Seiring metode serangan menjadi lebih canggih -- seperti yang ditunjukkan serangan ini -- pertahanan harus mengimbangi atau jumlah korban akan terus bertambah. Kata sandi adalah teknologi berusia 30 tahun dan hanya memberikan rasa aman palsu tanpa perlindungan nyata. 2017 harus menjadi tahun di mana industri mengganti kata sandi dengan otentikasi multi-faktor.'

Christian Lees, CISO, InfoArmor

'Aktor ancaman memiliki kreativitas dan waktu yang ekstrim dalam mendukung mereka ketika datang ke kampanye tanpa akhir yang tersedia untuk kompromi akun pengguna. Menerapkan beberapa lapisan keamanan -- seperti yang biasa digunakan organisasi perusahaan saat ini -- tidak sulit untuk dicapai. Hal ini membutuhkan: 1) Memanfaatkan program pemantauan pencurian identitas modern yang memungkinkan pengguna untuk memantau kredensial yang dilanggar yang kemungkinan menawarkan akses pelaku ancaman ke akun yang disusupi, memungkinkan mereka untuk dengan cepat mengubah kredensial; dan 2) Mengaktifkan autentikasi dua faktor untuk memutar balik akses aktor ancaman ke akun yang disusupi. Langkah ini juga melindungi korban yang tidak curiga yang mungkin muncul dari akun yang disusupi.'

Balázs Scheidler, salah satu pendiri dan CTO, Balabit

'Teknik phishing meningkat dan bisa sangat rumit sehingga bisa menipu bahkan orang yang paham teknologi seperti pengguna istimewa, yang memiliki akses ke aset perusahaan yang sensitif. Jika akun seperti itu disusupi, penyerang dapat menyebabkan banyak kerusakan. Jelas, memegang kredensial untuk sebuah akun mungkin tidak cukup untuk memastikan bahwa pengguna yang masuk memang pengguna yang sah. Perilaku pengguna yang sebenarnya adalah satu-satunya hal yang membantu profesional keamanan menemukan akun yang disalahgunakan dengan secara otomatis melihat perbedaan perilaku antara penyusup dan dasar pengguna yang sah. Analisis perilaku dapat mengidentifikasi dengan tepat kasus di mana pelaku jahat menggunakan kredensial curian, dan dapat mencegah pelanggaran data yang diakibatkannya.'

Bert Rankin, CMO, Baris Terakhir

'Sayangnya, serangan phishing yang terus berkembang dan meningkat sekarang menjadi gaya hidup online bagi kita semua. Bagi administrator TI perusahaan dengan misi melindungi organisasi, mendidik karyawan saja tidak cukup. Terkadang hanya diperlukan satu klik yang tidak disengaja dan bermaksud baik pada email berbahaya untuk menimbulkan kerusakan permanen pada seluruh organisasi. Selain pendidikan dan kesadaran karyawan tentang cara kerja serangan phishing dan cara mengidentifikasi email yang mencurigakan, TI harus menerapkan mekanisme penyaringan yang menggunakan teknologi -- bukan manusia -- untuk menyortir, menguji, dan menghilangkan email berbahaya tersebut sebelum mereka bahkan memiliki kesempatan untuk menguji mata para karyawan.'

usia dave roberts (penyiar)

Jeff Hill, direktur manajemen produk, Prevalent

'Kenyataan yang mengganggu hari ini adalah bahwa tidak ada pertahanan yang efektif untuk serangan phishing yang dirancang dengan baik. Ketergantungan pada komunikasi email, volumenya yang besar, dan langkah kehidupan yang hiruk pikuk bergabung untuk menciptakan lingkungan yang sangat subur bagi penyerang dunia maya untuk dieksploitasi. Tantangannya adalah mendeteksi penyusupan dengan cepat setelah serangan phishing yang pasti berhasil, mematikannya, dan mempersulit pelaku jahat untuk mengakses informasi sensitif untuk sementara bahkan jika mereka mendapatkan akses ke jaringan.'